Brasileiros são alvos de golpe que rouba senhas do Santander, Itaú e outros

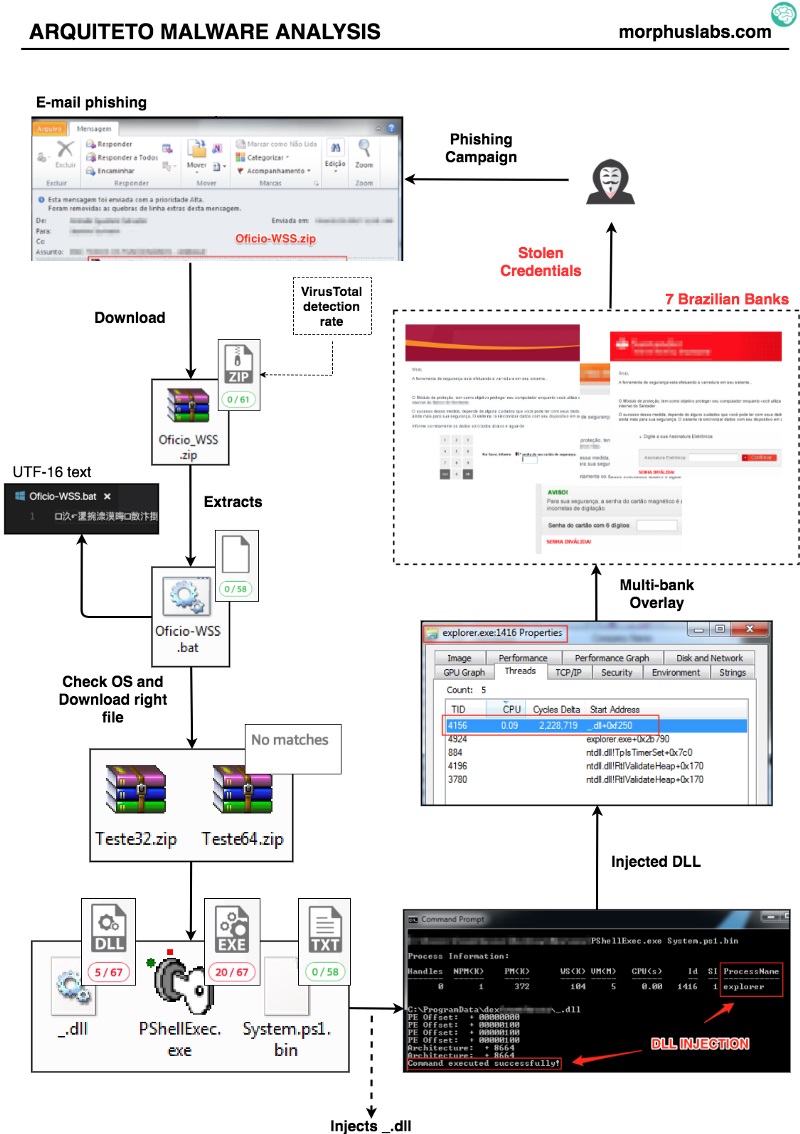

Os pesquisadores da Morphus Labs descobriram uma nova campanha maliciosa na sexta-feira passada (1). No caso, o golpe de phishing pretende infectar máquinas de brasileiros que mexem com internet banking de sete instituições financeiras — porém, as imagens reveladas mostram simulacros apenas do Santander, Bradesco, Itaú, Itaú Personnalité e Banco do Nordeste.

A armadilha acontece quando você entra nesse link e insere os seus dados sensíveis

A campanha é sofisticada, mesmo que o modo de infecção seja antigo: partindo de um phishing enviado via email, o malware bancário consegue roubar credenciais ao simular uma página falsa de banco. Ou seja, no momento que o usuário acessa a página de internet banking de algum banco em questão, o malware tem a capacidade de sobrepor uma página falsa para enganar o usuário. Dessa maneira, com um keylogger, as credenciais (senhas, logins e tudo o que for digitado) são roubadas.

Caso você não saiba, phishing é um dos métodos de ataque mais antigos, já que "metade do trabalho" é enganar o usuário de computador ou smartphone. Como uma "pescaria", o cibercriminoso envia um texto indicando que você ganhou algum prêmio ou dinheiro (ou está devendo algum valor) e, normalmente, um link acompanhante para você resolver a situação. O phishing também pode ser caracterizado como sites falsos que pedem dados de visitantes. A armadilha acontece quando você entra nesse link e insere os seus dados sensíveis — normalmente, há um site falso do banco/ecommerce para ludibriar a vítima —, como nome completo, telefone, CPF e números de contas bancárias.

"A infecção inicial se dá através de um script ".bat" que está com uma taxa de detecção no VirusTotal de 0/58", comenta Renato Marinho, chefe de pesquisa do Morphus Lab. "Chamamos o malware de "Arquiteto" devido ao nome da DLL, desde a abertura do e-mail phishing ao roubo de credenciais de suas vítimas".

Adicionalmente, malware faz a captura de teclas (keylogger) e permite acesso e o controle remoto do computador da vítima

Segundo Marinho, "o dropper é um script '.bat' de 2,6 kb que utiliza algumas funções rudimentares para identificar a arquitetura do processador da vítima para, então, baixar o restante dos arquivos maliciosos através de chamadas 'powershell'. Na tentativa de esconder o código do script ".bat" o conteúdo do arquivo está codificado em UTF-16 com caracteres chineses".

Ao final do procedimento de infecção — você pode acompanhar o passo a passo aqui —, o malware passará a monitorar o acesso à sete diferentes instituições financeiras brasileiras e aplicará uma sobreposição de tela no momento em que o usuário for digitar suas credenciais. "Desta forma, a digitação é feita no formulário do malware e as informações serão enviadas aos cibercriminosos. Adicionalmente, malware faz a captura de teclas (keylogger) e permite acesso e o controle remoto do computador da vítima", adiciona Renato Marinho.

Como se manter seguro

Veja bem: seja consciente. Golpes de phishing sempre buscam ludibriar a vítima, então você precisa desconfiar de links enviados por bancos e ecommerces que exijam detalhes de conta ou possuam instaladores. Além disso, desconfie de promoções e cupons grátis — esses golpes são ainda mais comuns.

Caso você tenha caído em algum golpe bancário, é necessário ficar atento ao extrato e entrar em contato com o seu gerente, que lhe ajudará nos próximos passos.

Reprodução de: https://www.tecmundo.com.br/seguranca/124918-brasileiros-alvos-golpe-rouba-senhas-santander-itau-outros.htm